برمجيات الابتزاز وطلب الفدية .. المشكلة والحل!

(د ب أ) - تعتبر برمجيات الابتزاز وطلب الفدية من أحدث التهديدات، التي تواجه مستخدمي الإنترنت وأخطرها، حيث يتم تسريب برمجيات التروجان على حواسب المستخدمين، وغالبا ما تتخفي في شكل ملف غير ضار.

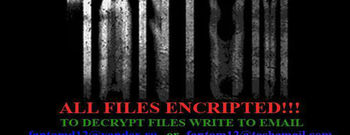

وتقوم هذه البرمجيات الضارة بتشفير البيانات الشخصية والمعلومات المهمة على الحواسب، ولا يتمكن المستخدم من الوصول إليها إلا بعد دفع الفدية. وقد شهدت بداية العام الجاري انتشار التروجان Locky وأصاب الكثير من الحواسب بما فيها أجهزة الهيئات والمؤسسات الحكومية.

كيف تعمل برمجيات الابتزاز وطلب الفدية؟

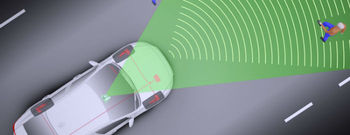

عادةً ما تتخفى برمجيات الابتزاز وطلب الفدية في ملفات تبدو غير ضارة، وتصل إلى حواسب المستخدمين عن طريق مرفقات البريد الإلكتروني وتنزيلات البرامج، كما يمكن أن تتخفى في اللافتات الإعلانية، التي تظهر على مواقع الويب المشبوهة. وإذا تم تفعيل هذه البرمجيات مرة واحدة، فإنها تبدأ في تشفير الملفات على الحواسب، ولذلك فإن هذه البرمجيات الخبيثة تُعرف باسم تروجان التشفير.

كيف تنتشر برمجيات الابتزاز وطلب الفدية؟

لا تتوفر أية أرقام دقيقة توضح مدى انتشار برمجيات الابتزاز وطلب الفدية، إلا أن المكتب الاتحادي لأمان تكنولوجيا المعلومات في العاصمة الألمانية برلين أشار إلى إصابة ثلث الشركات الألمانية بهجمات قرصنة خلال الشهور الستة الأخيرة. وأكد المكتب الألمانية أن هذه الهجمات كانت حادة وخطيرة.

وأشار دينيس شيرماخر إلى أن برمجيات الابتزاز وطلب الفدية تعتبر حالياً هي الموضوع المهيمن على منتديات الدعم والمساعدة على الإنترنت، ويعد ذلك بمثابة نجاح كبير للقراصنة؛ حيث تمت تنحية الموضوعات الأخرى جانبا، ويتم التركيز حالياً على مخاطر برمجيات التشفير الخبيثة.

كيف يمكن التصدي لبرمجيات الابتزاز وطلب الفدية؟

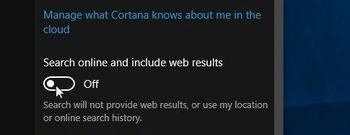

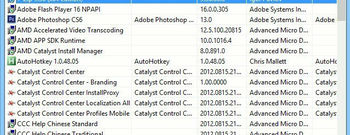

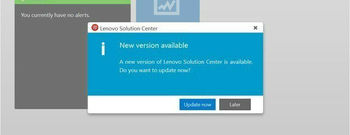

أشار كريس فوزوسكي، من معهد أمان الإنترنت بمدينة غيلسنكيرشن، إلى أن الحماية من البرمجيات الخبيثة ترتبط في المقام الأول بطريقة الحماية الأساسية الصحيحة؛ حيث يلزم الاعتماد على إصدارات حديثة من برامج مكافحة الفيروسات، التي يمكنها التعرف على البرمجيات والأكواد الخبيثة على الفور. كما ينصح الخبير الألماني بضرورة توخي الحرص والحذر عند فتح مرفقات البريد الإلكتروني، والتحقق مما إذا كان يعرف مُرسل هذه الرسالة بالفعل أو أنه ينتظر فاتورة من أحد المتاجر.

وبالإضافة إلى ذلك، ينبغي على المستخدم تنزيل البرامج من المتاجر الرسمية ومواقع الويب الرسمية الخاصة بالشركات المطورة لها، وليس من الشركات الأخرى. كما يتعين على المستخدم توخي الحيطة والحذر عند التعامل مع مواقع تنزيل البرامج، والتي توفر للمستخدم إمكانية تنزيل البرامج باهظة التكلفة بأسعار مخفضة أو حتى بشكل مجاني؛ نظرا لأن مثل هذه العروض المزعومة تعتبر بمثابة فخ لاختراق حواسب المستخدم.

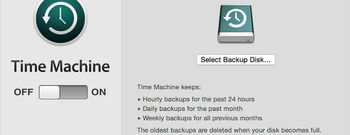

وأوصى الخبراء الألمان بضرورة إجراء عمليات النسخ الاحتياطي للبيانات المهمة والمعلومات الشخصية بصورة منتظمة على وسائط تخزين خارجية، فإذا تعرضت هذه البيانات لهجمات بواسطة برمجيات الابتزاز وطلب الفدية، فإنه يمكن استعادتها عن طريق وسائط التخزين الخارجية، كما يجب تخزين هذه الوسائط بعيدا عن الحواسب المتصلة بالإنترنت حتى تكون في مأمن من هجمات القرصنة الإلكترونية.

ما العمل عند التعرض لهجمات بواسطة برمجيات الابتزاز وطلب الفدية؟

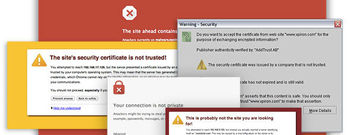

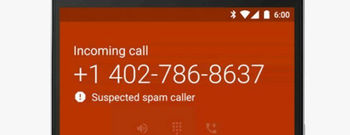

إذا تمكنت برمجيات الابتزاز وطلب الفدية من الوصول إلى الحاسوب، فإن المستخدم سيلاحظ ذلك لاحقا من خلال ظهور رسالة نصية أو توقف الحاسوب عن العمل. في كلتا الحالتين يتعين على المستخدم إيقاف الحاسوب لمنع تشفير المزيد من الملفات، علاوة على أنه لا يجوز مواصلة استعمال القرص الصلب، الذي تعرض للاختراق.

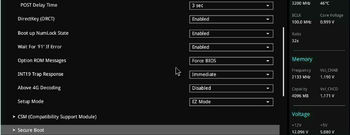

وبعد ذلك، يمكن إعادة تشغيل الحاسوب عن طريق استعمال أسطوانة CD إقلاع أو وحدة ذاكرة فلاشية لإقلاع نظام التشغيل، إذا قام المستخدم من قبل بتحديد وحدة تشغيل أخرى في نظام الإدخال والإخراج الأساسي BIOS من أجل القيام بعملية الإقلاع عند تعرض القرص الصلب للضرر. وبالتالي يمكن التحقق من نوعية الأضرار، التي سببتها برمجيات الابتزاز وطلب الفدية، وغالبا ما يمكن التعرف على ملفات التشفير، التي تنتهي بالامتداد .fun أو .porno

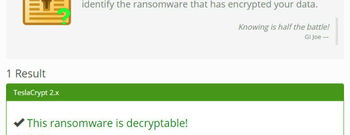

يوفر موقع الويب id-ransomware.malwarehunterteam.com للمستخدم أداة تساعده على معرفة نوع برمجيات الابتزاز وطلب الفدية، التي أصابت حاسوبه.

وفي حالة عدم توفر أدوات مساعدة لفك تشفير البيانات فإن خبراء المكتب الاتحادي لأمان تكنولوجيا المعلومات ينصحون بعدم الاستجابة للقراصنة وعدم دفع الفدية؛ نظراً لأن هذه الأموال تشجع القراصنة على مواصلة هجماتهم للاستيلاء على المزيد من الأموال. علاوة على أنه لا يوجد ضمان بفك تشفير البيانات بعد دفع الفدية.

وأضاف دينيس شيرماخر أن هناك الكثير من الحالات لا يتم فيها تسليم المستخدم المفتاح اللازم لفك تشفير البيانات بعد دفع الفدية، وتظل البيانات مشفرة. ولذلك يتعين على المستخدم، الذي يتعرض لمثل هذه الهجمات، تقديم شكوى لدى هيئة الشرطة المختصة، على أمل الوصول إلى حل مستقبلا. ومن خلال إجراء عمليات النسخ الاحتياطي للبيانات بصورة منتظمة يضمن المستخدم ألا يفقد كل بياناته المهمة.